Des données bancaires sensibles dans la nature

Direct Assurance, filiale d’Axa, est au cœur d’une nouvelle cyberattaque revendiquée par le collectif de hackers near2tlg. Selon les informations publiées sur le forum BreachForums, cette intrusion a permis l’exfiltration de données sensibles concernant près de 15 000 clients et prospects français, dont les IBAN et RIB de 5 800 personnes. Ce vol de données expose les victimes à des risques accrus de phishing, de fraude bancaire et de vols d’identité.

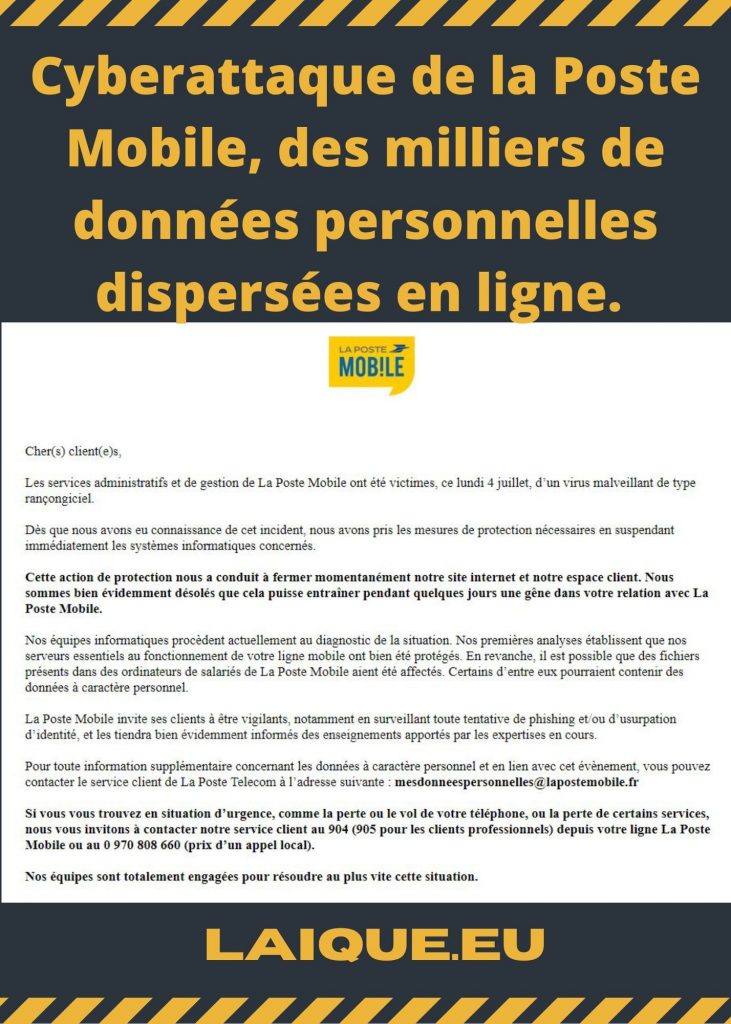

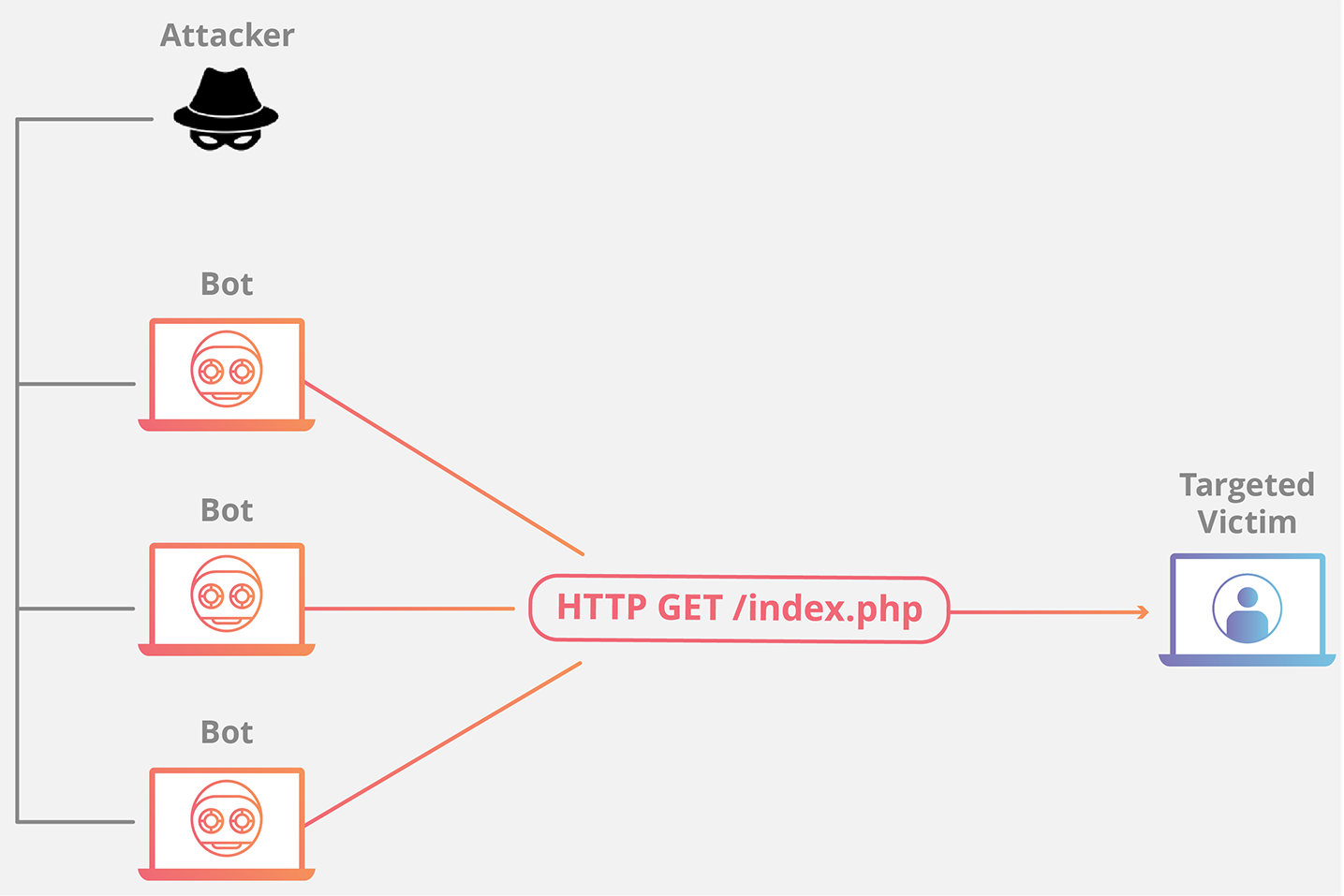

Une intrusion facilitée par un accès interne

Le 14 novembre, les pirates ont exploité un accès interne appartenant à un employé pour pénétrer les systèmes informatiques de Direct Assurance. Dans leur message sur BreachForums, ils déclarent :

« Aujourd’hui, je vends les données des clients/prospects de Direct Assurance. Direct Assurance a été compromis par @near2tlg avec un accès employé. »

Les données compromises incluent :

- Les noms et prénoms des clients et prospects,

- Des adresses e-mail et numéros de téléphone,

- Des RIB et IBAN, éléments précieux pour les fraudeurs bancaires.

Le collectif a mis ces données en vente en limitant l’accès à trois acheteurs maximum, un créneau ayant déjà été réservé, selon des informations rapportées par le site Zataz.

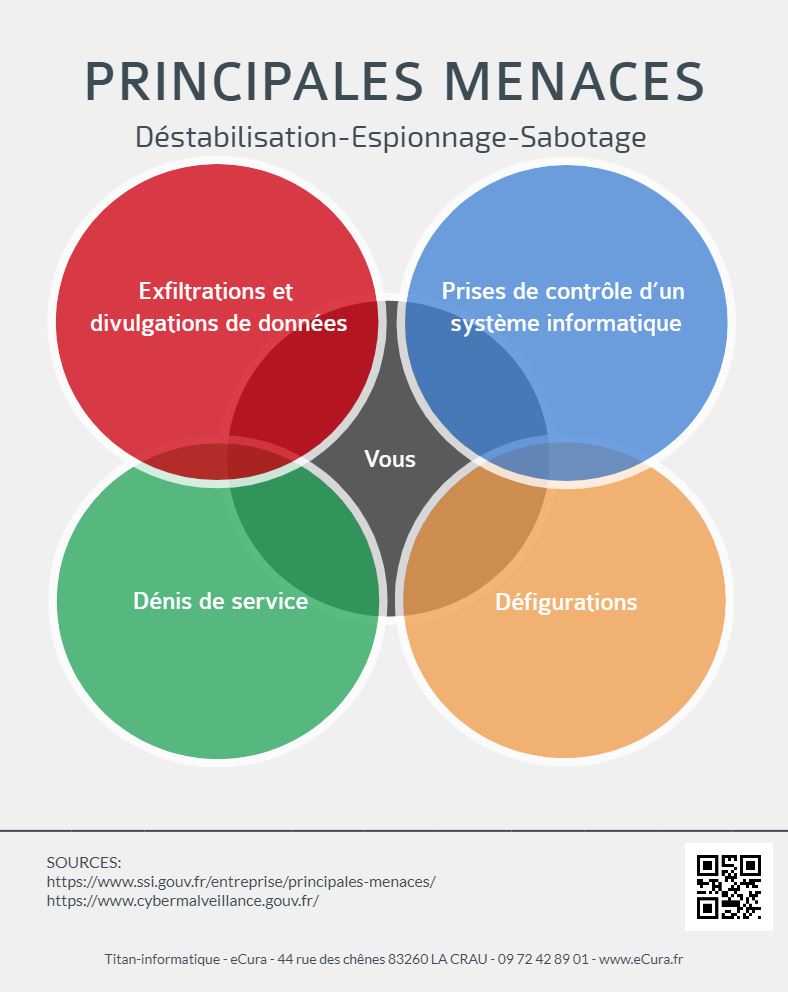

Une menace récurrente dans le paysage numérique

Le groupe near2tlg n’en est pas à son premier fait d’armes. En 2024, il a multiplié les cyberattaques majeures :

- Une fuite touchant 1,5 million de patients d’établissements de santé,

- L’exfiltration de données liées à 900 000 utilisateurs du journal Le Point,

- Une attaque visant l’opérateur SFR, parmi d’autres.

Ces activités font du collectif l’un des acteurs les plus prolifiques et dangereux de la cybercriminalité en France cette année.

Quels dangers pour les victimes ?

Les conséquences de cette fuite de données sont multiples :

- Phishing : Les pirates pourraient utiliser les informations volées pour créer des campagnes de hameçonnage crédibles.

- Fraudes bancaires : Les RIB et IBAN permettent d’autoriser des prélèvements frauduleux.

- Vol d’identité : Les informations personnelles exposées augmentent le risque d’usurpation d’identité.

Les recommandations pour se protéger

Les victimes, identifiées ou non, doivent prendre des mesures immédiates :

- Surveiller leurs comptes bancaires pour détecter toute activité suspecte,

- Ne jamais répondre à des e-mails ou messages demandant des informations confidentielles,

- Activer une surveillance des prélèvements auprès de leur banque,

- Modifier les mots de passe associés à leurs comptes numériques.

Direct Assurance dans l’œil du cyclone

Face à cette crise, l’entreprise n’a pas encore publié de déclaration officielle détaillée. Toutefois, elle devra rapidement informer les personnes concernées et prendre des mesures pour limiter les dommages. L’attaque met en lumière une faille critique dans la gestion de la cybersécurité, notamment dans le contrôle des accès internes.

La CNIL pourrait également intervenir pour évaluer si Direct Assurance a respecté ses obligations en matière de protection des données personnelles.