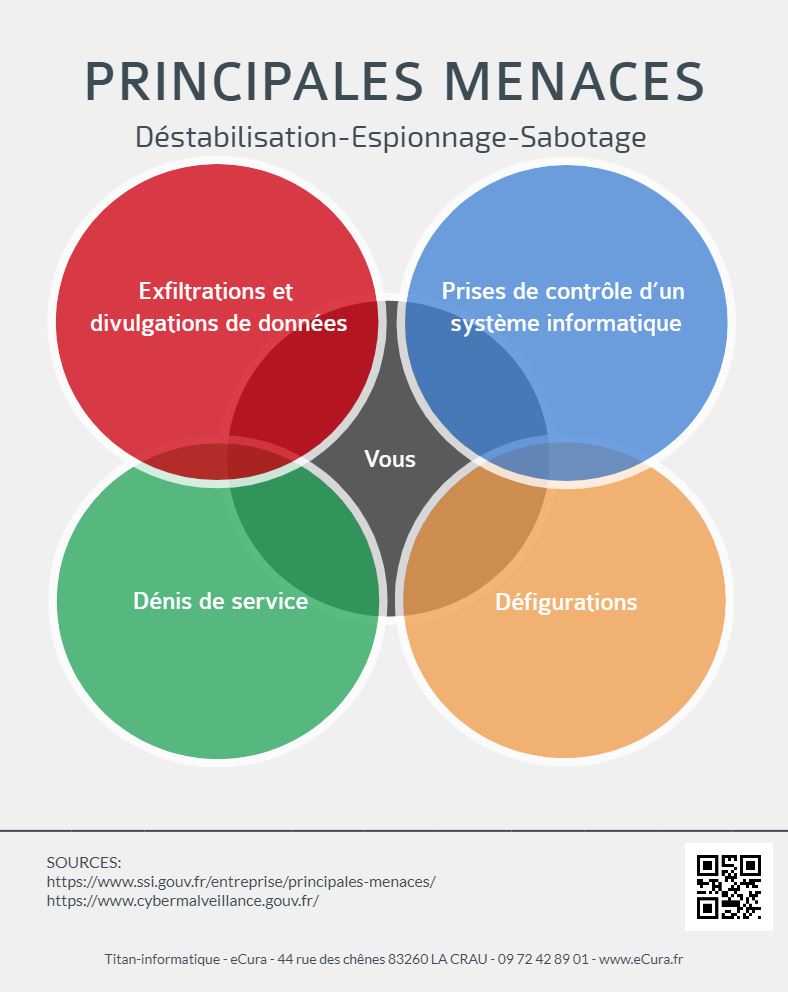

La déstabilisation, l’espionnage, le sabotage et la demande de rançons constituent les principales menaces pour votre installation informatique.

Réalisé par un grand nombre d’acteurs, de l’individu isolé aux organisations offensives d’État, les attaques sont rarement limitées à une seule technique. Si les tendances généralement observées sont plutôt attribuées à la déstabilisation (défigurations, informations sur les données et contrôle) aux hacktivistes, aux ransomwares et au phishing aux cybercriminels, à l’espionnage aux concurrents et aux États, nous notons également que les attaques simples peuvent être le fait d’états et d’attaques complexes en fait en fait groupes ou structures criminelles organisées.

Les conséquences de l’attaque sont liées à une variété de questions. L’étendue financière dépasse loin des positions informatiques à remplacer ou des systèmes à reconsidérer entièrement. Département de service, défigurations, exfiltration et informations sur les données, contrôle d’un système informatique: La crédibilité de l’organisation de l’offre est en jeu … Ces quatre types d’attaques largement utilisés par les hacktivistes visent essentiellement à saper l’objectif de l’image. Très souvent, des attaques en temps réel sont nécessaires sur les réseaux sociaux ou les lieux spécialisés.

La combinaison d’une attaque informative (utilisation des réseaux sociaux pour renforcer) avec une attaque informatique maximise cette recherche de dégâts d’image.

S’ils sont souvent le résultat de hacktivistes, ces attaques sont parfois également engagées ou même organisées pour les mêmes raisons pour la recherche de dommages à l’image ou de discréditer leurs objectifs auprès de concurrents, d’employés malheureux ou même par des organisations.

Pour atteindre leurs objectifs, les attaquants choisissent différents types d’attaques en fonction du niveau de protection de leurs objectifs et de leur contexte.

La télécommande d’un système informatique reste un objectif ou même une condition préalable pour de nombreuses attaques informatiques notées par eCura.fr. Dans le cas d’une révélation publique d’un tel événement, la participation à l’image et à la crédibilité est également préjudiciable à sa victime.

L’attaquant exploite généralement des vulnérabilités bien connues ainsi que les faiblesses de la sécurité du système informatique: mauvaise configuration, échec à utiliser les mises à jour de l’éditeur. …, qui constitue une grande surface d’exposition pour l’attaque.