Les techniques de piratage informatique ont évolué au fil des années, devenant plus sophistiquées et plus difficiles à détecter.

Les hackers utilisent diverses méthodes pour accéder illégalement à des systèmes informatiques, compromettre des données sensibles et voler des informations. Dans ce texte, nous allons examiner les différentes techniques de piratage informatique.

Le phishing

Le phishing est une technique courante utilisée par les hackers pour tromper les utilisateurs en leur faisant croire qu’ils se connectent à un site légitime.

Les hackers envoient des e-mails contenant des liens malveillants qui redirigent les utilisateurs vers des sites qui ressemblent à des sites de confiance, mais qui en réalité sont des sites de phishing.

Les hackers peuvent ainsi récupérer des informations confidentielles telles que des noms d’utilisateur, des mots de passe, des numéros de carte de crédit et des données personnelles.

L’ingénierie sociale

L’ingénierie sociale est une technique de piratage qui consiste à manipuler les utilisateurs pour qu’ils révèlent des informations sensibles ou pour qu’ils effectuent des actions qui compromettent leur sécurité.

Les hackers utilisent souvent des tactiques telles que la flatterie, la peur et la culpabilité pour persuader les utilisateurs de partager des informations personnelles ou de télécharger des logiciels malveillants.

L’attaque par force brute

L’attaque par force brute est une technique de piratage qui consiste à tester des millions de combinaisons possibles de mots de passe pour accéder à un compte.

Les hackers utilisent des programmes automatisés pour tester des milliers de combinaisons de mots de passe chaque seconde jusqu’à ce qu’ils trouvent le mot de passe correct. Cette technique est souvent utilisée pour accéder à des comptes protégés par des mots de passe faibles.

Le détournement de session

Le détournement de session est une technique de piratage qui consiste à intercepter une session ouverte sur un site Web ou une application.

Les hackers peuvent alors accéder aux informations stockées dans cette session ouverte et les utiliser à des fins malveillantes. Cette technique est souvent utilisée pour accéder à des comptes de réseaux sociaux ou de messagerie électronique.

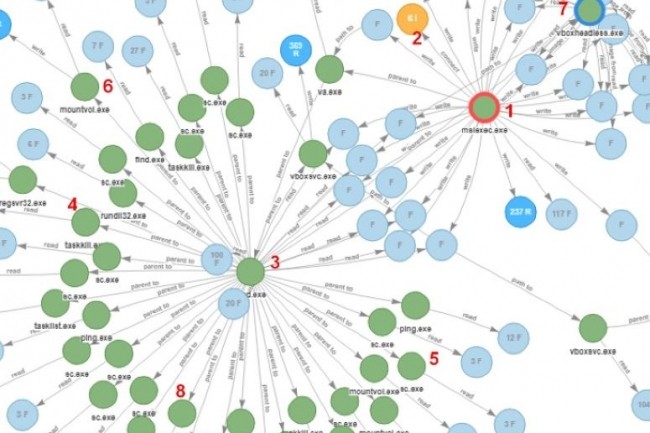

Le logiciel malveillant

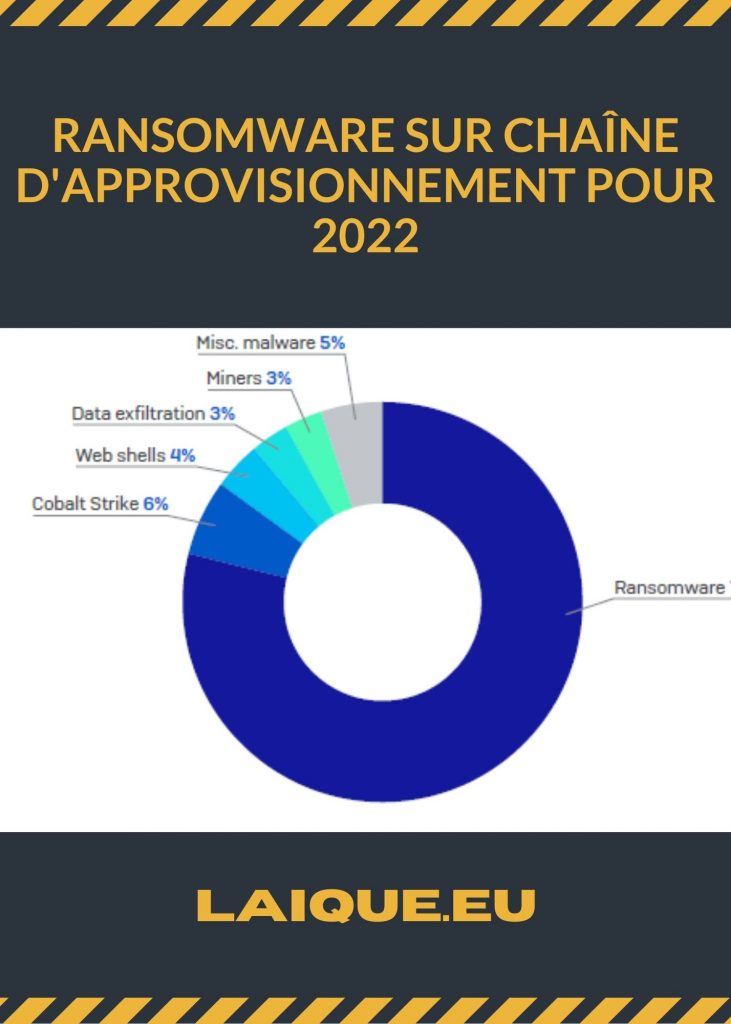

Les logiciels malveillants sont des programmes informatiques conçus pour accéder illégalement à des systèmes informatiques et compromettre des données sensibles. Les hackers utilisent souvent des logiciels malveillants tels que des virus, des chevaux de Troie et des ransomwares pour accéder aux données stockées sur un ordinateur ou un réseau.

Les logiciels malveillants peuvent également être utilisés pour voler des informations personnelles telles que des numéros de carte de crédit et des identifiants de connexion.

Déni de service (DDoS)

Les attaques DDoS visent à surcharger un système ou un site Web en envoyant une quantité massive de trafic de demande. Cela peut causer une interruption de service ou même une panne complète du système.

Pour se protéger contre les attaques DDoS, les entreprises peuvent utiliser des solutions de mitigation DDoS qui filtrent le trafic malveillant et empêchent les attaques de paralyser leur système.

Il est important de se protéger contre ces techniques en utilisant des logiciels antivirus et en adoptant des pratiques de sécurité en ligne telles que la vérification des liens avant de cliquer et l’utilisation de mots de passe forts. La prévention est la meilleure défense contre le piratage informatique.