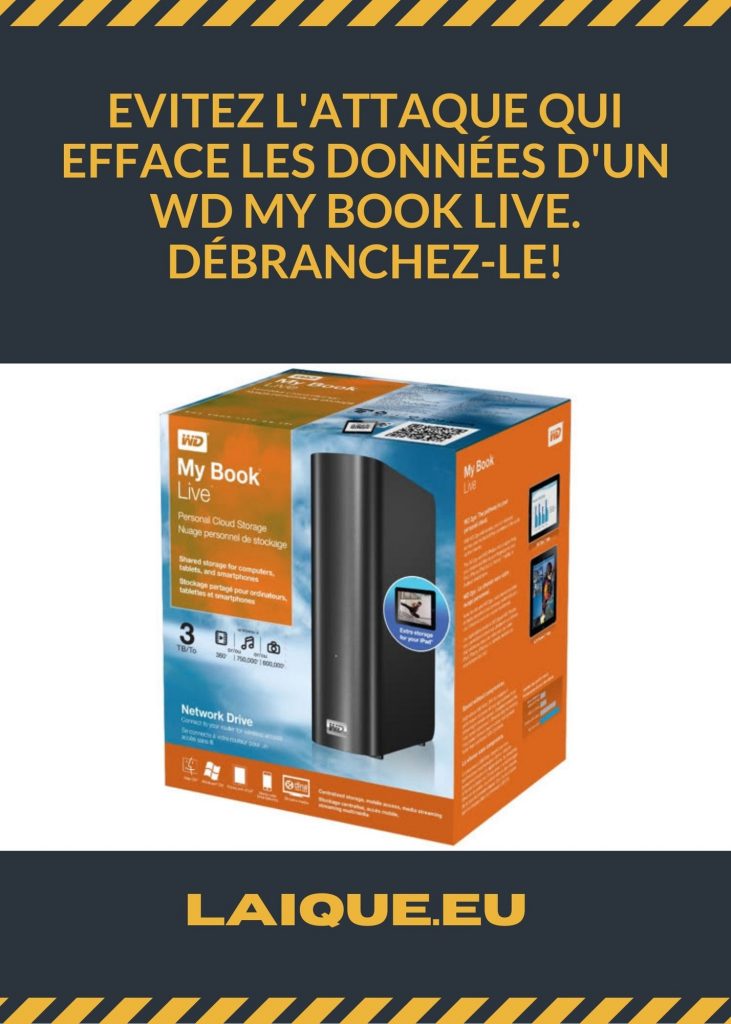

Ce fut une vilaine surprise pour certains utilisateurs de disques durs réseau Western Digital My Book Live dont le contenu a été automatiquement supprimé à distance dans le cadre d’une réinitialisation de leurs paramètres.

Le 23 juin, de nombreux utilisateurs de WD My Book Live ont eu une très mauvaise surprise lorsqu’ils ont découvert que toutes les données stockées sur leur disque dur réseau (NAS) avaient disparu. Et sans raison apparente, car ils n’avaient effectué aucune opération particulière. En quelques heures, les témoignages se sont multipliés en ligne et sur Twitter, prouvant qu’il ne s’agissait pas d’accidents isolés. Le forum de support de Western Digital, le fabricant de ces systèmes de stockage très populaires, s’est rapidement rempli de messages désespérés appelant à l’aide. « J’ai un WD My Book Live connecté à mon réseau local qui fonctionne bien depuis des années », écrit la personne qui a lancé le fil. « Je viens d’apprendre que toutes les données sont parties là-bas aujourd’hui : les catalogues semblent être là, mais ils sont vides. Auparavant, le volume de 2 To était presque plein : maintenant il est à pleine capacité. » Certains utilisateurs rapportent même que l’accès au NAS est désormais interdit, car l’appareil leur demande un nouveau mot de passe, qu’ils n’ont bien sûr pas. Bref, panique et catastrophe car les données supprimées sont perdues à jamais. Adieu documents, photos, vidéos et autres fichiers personnels collectés au fil des années sur ces appareils conçus uniquement pour effectuer des sauvegardes.

début Juillet WD a identifié l’erreur qui est considérée comme la source du piratage qui a entraîné la suppression de données à distance pour de nombreux utilisateurs de disques durs My Book Live. Ce bug a été introduit en 2011 par une mise à jour du firmware visant à améliorer le processus d’identification des utilisateurs. « Nous avons examiné les journaux que nous avons reçus des clients concernés pour comprendre et caractériser l’attaque. Ils montrent que les pirates sont directement connectés aux appareils My Book Live concernés à partir d’une variété d’adresses IP dans différents pays. » Explique l’entreprise.

Plus important encore, le fabricant annonce qu’une campagne gratuite de récupération de données débutera le mois prochain sans dire si toutes les personnes impliquées seront en mesure de retrouver toutes les données perdues. WD lancera également un programme de mise à niveau avantageux pour ces derniers et les encouragera à acquérir un NAS My Cloud à un prix préférentiel en échange de leur NAS My Book Live.

Pour plus d’informations, visitez la page d’assistance de Western Digital.